¿Los post/de-coloniales hackearon a la SEDENA? Algunas notas técnicas y otros interrogantes políticos (I)

x Iván Carrasco Andrés

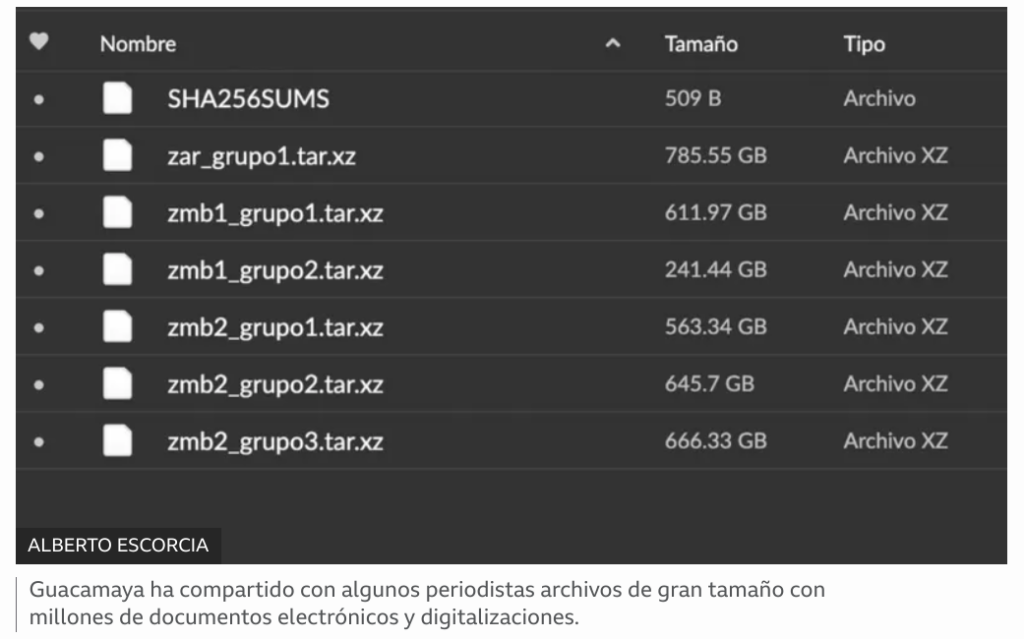

El 19 de septiembre del año en curso, el grupo denominado Guacamaya hizo público en la página www.enlacehacktivista.org1 (EH) el presunto hackeo a la Secretaría de la Defensa Nacional de México (SEDENA). A dicha página hicieron llegar un comunicado, un poema y un video, así como los supuestos 6TB de datos extraídos de la SEDENA. Sin embargo, como puede observarse en la referida página, implementada en un wiki, el presunto hackeo es parte de una serie de ataques realizados por el mismo grupo contra instituciones militaro-policiales, de impartición de justicia y empresas mineras o petroleras asentadas en América Latina.

A propósito de estos ataques y filtraciones, hemos elaborado una serie de reflexiones e hipótesis, a manera de artículos por entregas, en donde buscamos ubicar lo acontecido desde distintas coordenadas para poder plantearnos preguntas e intentar entender qué hay en juego.

Ataques realizados

El primer ataque reivindicado data de marzo del presente año y se realizó en contra de una empresa minera asentada en Guatemala de nombre PRONICO (subsidiaria de la empresa suiza Solway Group). Los siguientes blancos, cuyos datos hackeados fueron subidos a EH el 1 de agosto de este año, fueron: Quiborax (minera chilena), ENAMI EP (minera estatal de Ecuador), Agencia Nacional de Hidrocarburos (ANH, de Colombia), New Granada Energy Corporation (petrolera en Colombia, filial de la empresa china Sinopec), Oryx Resources (petrolera venezolana), Tejucana (minera brasileña), Ministerio de Ambiente y Recursos Naturales (Guatemala).

El 7 de agosto publicaron el anuncio de un hackeo hecho en contra la Fiscalía de Colombia y el 19 de septiembre, junto al anuncio del hackeo de la SEDENA, dieron a conocer que habían vulnerado los correos de El Estado Mayor Conjunto de las Fuerza Armadas de Chile. Del mismo modo, en el rubro “Otros”, se da a conocer que fueron vulnerados los correos electrónicos de:

– Policía Nacional Civil de El Salvador (4 TB, @pnc.gob.sv)

– Comando General de las Fuerzas Militares de Colombia (275 GB, @cgfm.mil.co)

– Fuerza Armada de El Salvador (50 GB, @faes.gob.sv)

– Comando Conjunto de las Fuerzas Armadas de Perú (35 GB, @ccffaa.mil.pe)

– Ejército del Perú (70 GB, @ejercito.mil.pe)

No se encuentra en la página, hasta el momento, ninguna filtración de estos últimos 5 objetivos.

En el caso del hackeo a la SEDENA no se expone un video demostrativo, como sí se hace en otros casos, simplemente se menciona que se explotó una vulnerabilidad con un determinado exploit (programa que explota una vulnerabilidad) y se añade un link que conduce a una página con muy pocos archivos (26 en total, entre PDF y archivos de Microsoft Office) que, se ha denunciado, contienen malware/virus. EH ha puesto en un link, /sedena, estos archivos y el grupo Guacamaya dice que no puede poner toda la información a disposición de todo el mundo porque, de caer en manos del narcotráfico, sería un riesgo para muchas personas. Aunque, ¿no se supone que la SEDENA tiene tratos y vínculos estrechos con aquel y, en ese sentido, ambos saben qué contiene dicha información?

¿Qué fue hackeado?

En todos los casos aludidos, a excepción del ataque contra PRONICO, lo que se hackeó fueron servidores de correo electrónico y, en el caso de la SEDENA, se hackeó su servidor de Zimbra.

Zimbra es una plataforma para el trabajo colaborativo que proporciona diversos servicios como la gestión de correos electrónicos, intercambio de archivos, chats, creación y seguimiento conjunto de tareas, elaboración de notas y administración de calendarios. Se instala en un servidor y se accede desde cualquier lugar vía web o a través de algún cliente.

Es decir, no se hackearon directamente los servidores –a excepción de PRONICO- en donde se almacena toda la información sensible de las empresas o de las instituciones mencionadas. En el caso del ataque al servidor de la SEDENA, no solamente se hackeó lo concerniente a los correos electrónicos, sino que se tuvo acceso a toda la información que gestiona dicha plataforma, por eso sería posible encontrar comunicaciones o archivos compartidos que no necesariamente se hubiesen adjuntado a un correo electrónico.

Coincidencias en tiempos convulsos: hipótesis y preguntas

Llama mucho la atención que un ministerio/secretaría de defensa, encargado de la seguridad nacional de todo un país, carezca de protocolos de seguridad básicos para el trabajo colaborativo de sus integrantes, sin capas básicas de seguridad para el acceso a un servidor que almacena datos sensibles y sin un equipo encargado no solamente de dar mantenimiento y actualización a un servidor con tal información, sino que tampoco haya podido detectar oportunamente el ataque y la filtración de una cantidad ingente de terabytes.

De igual modo, resulta interesante que sólo la información concerniente a la Fiscalía de Colombia y a la SEDENA -así como las 5 instituciones militares y policiacas anteriormente referidas- no esté disponible para ser descargada directamente y que se tenga que pedir permiso no al grupo de hackers Guacamaya, sino al portal donde fue publicado, es decir, EH, o a la plataforma Distributed Denial of Secrets (DDOS), grupo pequeño de activistas que sostiene que “no apoyamos ninguna causa, idea o mensaje más allá de garantizar que la información esté disponible para quienes más la necesitan: las personas.”, aunque algunos de sus miembros parecen comulgar ideológicamente con el anarquismo, el hacktivismo y el activismo queer (véase, https://ddosecrets.com/wiki/About).

No pensamos que haya sido una casualidad que el primer medio en darle cobertura a los datos hackeados de la SEDENA sea Latinus, un medio de comunicación reaccionario, adepto a los montajes, la calumnia y al periodismo mercenario, sin ninguna ética profesional y que, además, ha sido financiado con recursos públicos a partir del desvío de dinero y actos de corrupción de una mafia empresarial2 ligada al PRI y al PAN, así como recursos provenientes de instituciones norteamericanas.

Todo ello se da en un contexto de tensiones políticas relativas al papel que ha tenido la SEDENA durante el gobierno de Andrés Manuel López Obrador (AMLO), desde el desmontaje y búsqueda de la verdad y justicia, iniciado por este sexenio, frente a la llamada “verdad histórica” sobre el caso de los 43 estudiantes de Ayotzinapa desaparecidos por el Estado mexicano en 2014, pasando por la construcción de infraestructura y obra pública a manos del ejército, hasta la recién aprobada ley para que el mando de la Guardia Nacional pase a manos de la SEDENA y la reforma que mantendrá a las Fuerzas Armadas hasta 2028 realizando tareas de seguridad pública.

No es nuestro objetivo en este artículo discutir el significado, relevancia y papel de las Fuerzas Armadas y del aparato castrense para un país, en tanto institución, en lo relativo a su rol dentro de las coordenadas geopolíticas y geoeconómicas, más allá de la consigna de que son el brazo armado y represivo de la clase burguesa y del capital. Pero, lo acontecido en las últimas semanas nos conduce a formular las siguientes preguntas, ¿se debilita a un gobierno atacando y erosionando la legitimidad de sus Fuerzas Armadas?, ¿quién podría tener dicho interés?, ¿cuáles serían los objetivos concretos?, ¿qué actores políticos podrían sacar provecho de esto?, ¿a quiénes perjudican estas filtraciones?, ¿son las Fuerzas Armadas un bloque monolítico sin fracciones, sin pugnas internas y sin distintos proyectos político-institucionales?, ¿son las Fuerzas Armadas el punto de apoyo del proyecto conocido como Cuarta Transformación (4T)? o ¿son las Fuerzas Armadas un límite para dicho proyecto?, ¿qué negociaciones ha habido entre éstas y el actual gobierno?, ¿dichas negociaciones perduran, se han roto, se han modificado, antes, durante y después del ataque informático?

Por ello, la hipótesis de que fue un grupo de hackers de corte anarco-pos/decolonial, si bien es factible, podría ser una fachada que involucraría a una agencia de seguridad extranjera que podría haber facilitado el hackeo o, incluso, que alguna fracción de la misma SEDENA, por razones de índole política, haya permitido o alentado dicha vulneración.

Discursos postmodernos, anarquistas y post/de-coloniales

Si nos detenemos a leer con atención los comunicados3 en donde se reivindican los ataques realizados, encontramos una construcción conceptual y retórica afín a las posturas que se denominan postcoloniales y decoloniales. Si bien éstas no conforman un grupo homogéneo, puesto que existen diversas corrientes y representantes, sí mantienen una línea interesante que puede rastrearse considerando dos coordenadas4: 1.- el origen académico-institucional (financiamiento y promoción) de dichos planteamientos y 2.- la función que han tenido en los movimientos sociales en América Latina y en las academias que se adhieren a estos planteamientos. Estos dos elementos explicarían, en parte, y suponiendo que en efecto dicho grupo anarco-post/de-colonial haya sido el autor de los hackeos, no sólo el acto mismo y su comunicado, sino también a) el momento político que eligieron para realizarlo y filtrar los datos, b) a quiénes han estado otorgando acceso a los datos extraídos (Latinus, El País, y medios como la BBC), c) definir a los intermediarios (como el grupo DDOS) para que juzguen quienes merecen tener acceso a los mismos. Nos preguntamos, ¿qué grupo de izquierda, serio y con principios, le daría acceso inmediato e irrestricto a material sensible a los medios de comunicación representantes de la reacción protofascista, mafiosa y neoliberal?, ¿es sencillamente “inmadurez política”?, ¿o esta “inmadurez política” ha sido promovida, alentada y usada expresamente para lograr algún fin?

Sólo para refrescar la memoria y considerar en qué otro momento, próximo al nuestro, este horizonte político también jugó un rol destacado en una coyuntura política delicada.

A finales del 2019, en Bolivia, se fraguó un golpe de Estado en contra del entonces reelecto presidente Evo Morales, fue entonces cuando una parte considerable de la intelectualidad ligada a esta corriente post/de-colonial salió a manifestarse, aliándose de facto a los golpistas respaldados por la OEA y a la Embajada Norteamericana en Bolivia, diciendo que no era un golpe de Estado, que la pugna política que se desarrollaba, con muertos, amenazas y violentos encontronazos de por medio, nada tenía que ver con los intereses de la derecha boliviana ni con la oligarquía paceña aliada a los intereses de Estados Unidos. Todo se trataba, según ellos, de una lucha entre dos machos autoritarios (el macho Camacho y el macho Morales, decían). En la lista de estos “intelectuales” figuraban: Raúl Zibechi, Silvia Rivera Cusicanqui, Eduardo Gudynas, Raquel Gutiérrez, Rita Segato y Maria Galindo, entre otros5.

La postura político-ideológica que sostienen los autores anteriormente mencionados, junto a los discípulos y activistas formados en dicha corriente de pensamiento, que luego inciden en los movimientos sociales, siempre se ha caracterizado por una acérrima, casi iracunda, crítica hacia los gobiernos y procesos progresistas en América Latina que han llegado al poder estatal, aliándose de facto, consciente o inconscientemente, a los actores políticos que promueven la agenda política exterior norteamericana – ONG’s y algunos movimientos sociales- para defender o recuperar los intereses en juego, ligados al territorio y al aparato estatal.

¿No resulta, por lo menos, curioso, que este tipo de posturas político-ideológicas, aderezadas como “radicales”, “verdaderamente revolucionarias”, “allende del marxismo y del comunismo”, secunden y apoyen procesos que benefician a la reacción y a la ultraderecha ligadas a los centros de poder e intereses del imperialismo americano, justamente, dicho sea de paso, en una coyuntura signada por la caída vertiginosa de la hegemonía imperialista de dicho país?

Como mencionamos al inicio de nuestro artículo, hemos planteado hipótesis que deberán ser demostradas o refutadas, pero ello dependerá de los hechos políticos que se susciten en los próximos días, semanas o meses.

NOTAS

1 El dominio fue registrado, según whois, el 24 de noviembre del 2021 (se actualizó el 24 de enero del presente año) y estará disponible hasta el 2026. La dirección IP a donde apunta el dominio se encuentra en Islandia.

2 Véase, https://www.sinembargo.mx/29-03-2021/3956818 y https://polemon.mx/el-oscuro-financiamiento-de-cabeza-de-vaca-a-latinus/

3 Se puede leer aquí, https://enlacehacktivista.org/comunicado_guacamaya4.txt (ingrese bajo su propio riesgo o con cautela técnica, pues podría contener malware, así como todos los documentos que se encuentran en esa web)

4 Al respecto, puede consultarse el siguiente artículo en dos partes, a propósito de la censura y la forma de operar de un colectivo alemán en donde predominaba esta corriente política, ahí se delinean, a grandes rasgos, elementos y precursores conceptuales de dichas corrientes, el contexto en donde surgen y las posibles ligas con agendas ideológicas y culturales norteamericanas. Parte I, https://rebelion.org/identidades-excluyentes-la-imposibilidad-de-la-critica-en-nombre-de-las-emociones/ y parte II, https://rebelion.org/identidades-excluyentes-la-imposibilidad-de-la-critica-en-nombre-de-las-emociones-2/

5 Un análisis acertado al respecto puede encontrarse en los siguientes artículos, “Contra la neutralidad y la equidistancia ante el golpe” en https://revistamemoria.mx/?p=2914 y en “¿Por qué algunos intelectuales indigenistas y feministas negaron el Golpe de Estado en Bolivia?” en https://www.telesurtv.net/bloggers/Por-que-algunos-intelectuales-indigenistas-y-feministas-negaron-el-Golpe-de-Estado-en-Bolivia-20191212-0001.html